Topthema

Aktuell

Demonstration gegen Urheberrechtsreform in Zürich

Auch in Zürich haben an diesem Samstag über tausend Personen gegen die Urheberrechtsreform in der EU und der Schweiz demonstriert. Im Zentrum der Kritik stand das Leistungsschutzrecht. Dieses wird bereits am kommenden Donnerstag – nach der Zurückweisung im Ständerat – wieder in der zuständigen Kommission beraten.

Newsletter zu Netzneutralität, Leistungsschutzrecht, Big Brother Awards & Winterkongress

Das «Update» ist der monatliche Newsletter der Digitalen Gesellschaft. Die Themen der Märzausgabe sind: Schweiz erhält gesetzlich festgeschriebene Netzneutralität; Leistungsschutzrecht: Ständerat weist zurück, Demo am 23. März; Big Brother Awards Schweiz: Jetzt Datenkraken nominieren & Winterkongress 2019

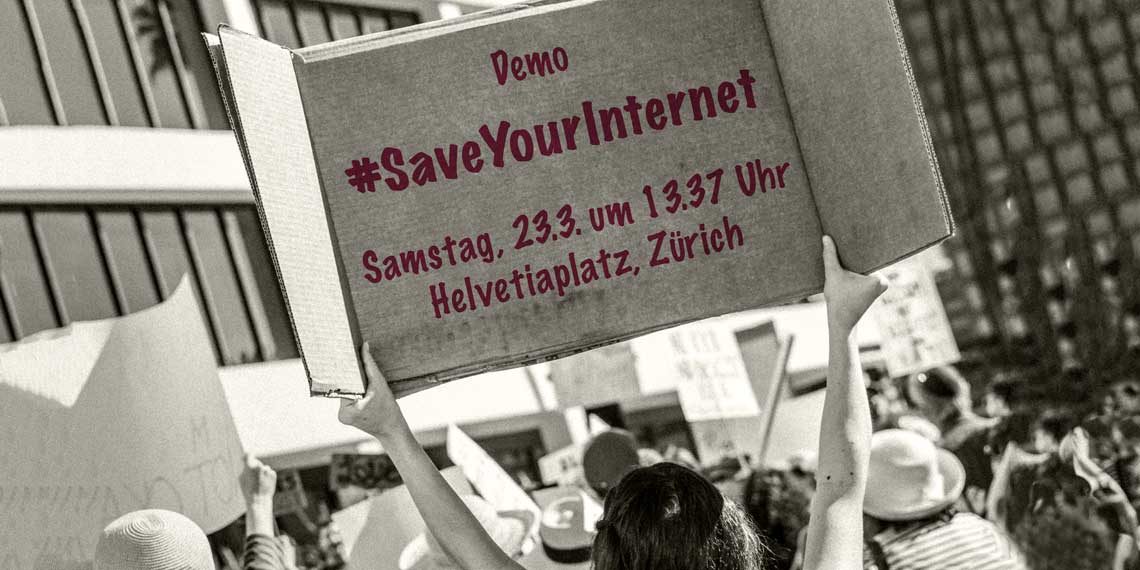

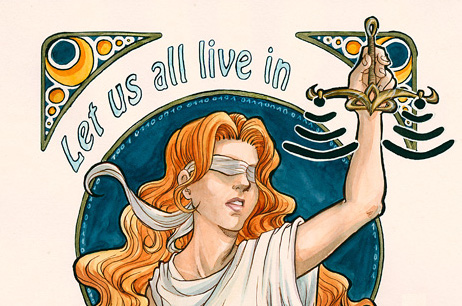

«Rette Dein Internet» am 23. März 2019 auch in Zürich

Am kommenden Samstag finden in ganz Europa Demonstrationen gegen das Leistungsschutzrecht und Upload-Filter statt. In der Schweiz konnte das entsprechende Gesetz durch öffentlichen Widerstand vorerst zurückgewiesen werden. Damit es ganz verhindert werden kann, gehen auch wir in Zürich am 23. März auf die Strasse.

Die Schweiz braucht eine vertrauenswürdige staatliche elektronische Identität

Der Bundesrat will die elektronischen Ausweisdokumente privatisieren. Eine E-ID muss jedoch den Bürgerinnen und Bürger dienen. Das Recht auf Privatsphäre – gerade im Internet – muss gestärkt und darf nicht weiter ausgehöhlt werden. Der Vorschlag des Bundes nach privaten staatlichen E-IDs schiesst daher am Ziel vorbei. Am Mittwoch debattiert der Nationalrat das Geschäft.

Winterkongress 2019

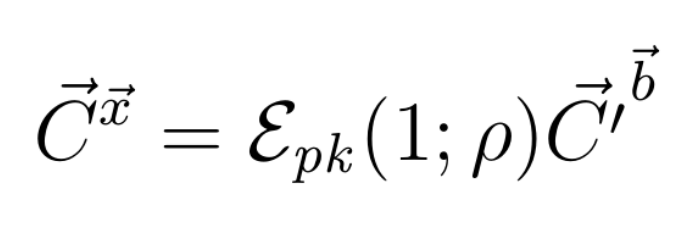

Gravierende Sicherheitslücke im E-Voting-System der Post

Heute morgen haben die drei SicherheitsforscherIinnen Sarah Jamie Lewis, Olivier Pereira und Vanessa Teague ein Paper zu einer gravierenden Sicherheitslücke im E-Voting-System der Post veröffentlicht. Umgehend haben die Schweizer Post und die Bundeskanzlei mit beschönigenden Erklärungen reagiert. Von JournalistInnen wurden uns verschiedene Fragen gestellt, die wir gerne dokumentieren möchten.

Mitgliederversammlung und Diskussion zur Netzpolitik in der Schweiz

Schweiz erhält gesetzlich festgeschriebene Netzneutralität

Allianz für ein faires Urheberrecht in der Schweiz

Open Education Hackdays

Am 22. und 23. März 2019 finden in Zuoz die ersten Open Education Hackdays statt. Dieses Digitale Lernlabor ist durch das Bedürfnis entstanden, die innovativen Kräfte und Kapazitäten von Schulen auf eine offene und demokratische Art zu fördern. Bottom-up sollen neue Initiativen für die digitale Transformation der Schule – gemeinsam von Schülern, Entwicklerinnen, Lehrern, Designerinnen, EdTech Unternehmer und Schulleiterinnen – erarbeitet werden.